A era digital trouxe avanços extraordinários para empresas de todos os portes, mas também abriu portas para ameaças cada vez mais sofisticadas.

O crescimento do trabalho remoto, a popularização da inteligência artificial e a rápida digitalização dos processos corporativos transformaram o cenário da cibersegurança.

Em 2025, a proteção de dados tornou-se um desafio ainda mais complexo, exigindo uma abordagem estratégica, preventiva e integrada.

A proteção de dados é uma prioridade máxima, já que a exposição a riscos cibernéticos pode comprometer não apenas informações sensíveis, mas a própria continuidade dos negócios, ou reputação das pessoas.

O Novo Panorama das Ameaças Digitais

Crescimento Exponencial dos Ataques

O volume de ataques cibernéticos não para de crescer.

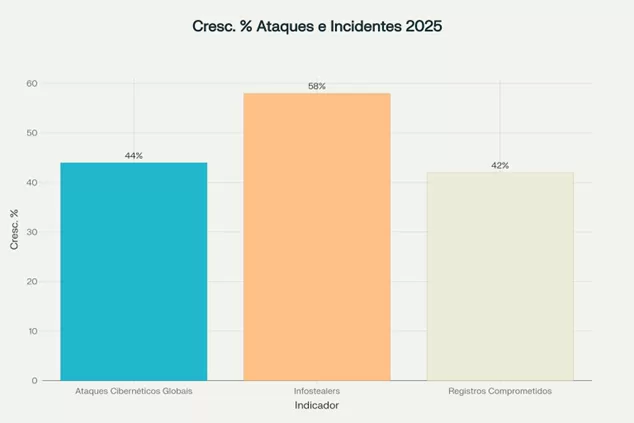

Em 2025, o número global de incidentes aumentou 44%, impulsionado por técnicas cada vez mais sofisticadas, como o uso de inteligência artificial generativa para criar deepfakes, golpes financeiros e manipulação de informações.

Além disso, infostealers, malwares voltados ao roubo de credenciais e dados sensíveis, registraram alta de 58%, enquanto o compartilhamento de registros comprometidos em fóruns clandestinos saltou 42% em relação ao ano anterior.

Crescimento dos principais indicadores de ameaças cibernéticas em 2025.

O Impacto do Trabalho Remoto e Híbrido

O trabalho remoto consolidou-se como tendência irreversível, trazendo flexibilidade, mas também ampliando a superfície de ataque das empresas.

O trabalho remoto consolidou-se como tendência irreversível, trazendo flexibilidade, mas também ampliando a superfície de ataque das empresas.

Dispositivos pessoais conectados às redes corporativas, muitas vezes sem proteção adequada, criaram novas vulnerabilidades.

Ataques a servidores de acesso remoto cresceram mais de 700% na América Latina, reflexo direto da adoção acelerada do home office e da carência de protocolos de segurança robustos.

Tendências e Soluções de Cibersegurança para Empresas

Inteligência Artificial: Aliada e Ameaça

A inteligência artificial revolucionou tanto a defesa quanto o ataque no universo digital.

A inteligência artificial revolucionou tanto a defesa quanto o ataque no universo digital.

Sistemas alimentados por IA permitem monitorar redes em tempo real, identificar padrões anômalos e automatizar respostas a incidentes, tornando a proteção mais eficiente.

Por outro lado, criminosos utilizam IA para criar ataques personalizados, tornando-os mais difíceis de detectar e combater.

Zero Trust: Confiança Zero como Nova Regra

A arquitetura Zero Trust ganhou protagonismo em 2025. Ao pressupor que nenhum usuário ou dispositivo é confiável por padrão, essa abordagem exige autenticação contínua e controles de acesso rigorosos.

Políticas de privilégio mínimo e microsegmentação de redes ajudam a conter possíveis violações e isolar áreas comprometidas, protegendo dados críticos mesmo em ambientes híbridos.

Políticas de privilégio mínimo e microsegmentação de redes ajudam a conter possíveis violações e isolar áreas comprometidas, protegendo dados críticos mesmo em ambientes híbridos.

Exemplo Prático

Imagine um colaborador remoto que precisa acessar um banco de dados sensível.

Em um modelo tradicional, bastaria conectar-se à VPN e teria acesso amplo.

No Zero Trust, ele passará por múltiplas autenticações, terá acesso apenas ao banco de dados necessário, e toda sua atividade será monitorada em tempo real.

Se algo anormal for detectado, o acesso pode ser imediatamente suspenso.

Em resumo, a arquitetura Zero Trust tornou-se indispensável para empresas que buscam proteger seus dados críticos em um cenário digital cada vez mais dinâmico e ameaçador, trazendo uma abordagem proativa, adaptável e eficaz contra as ameaças modernas.

Cibersegurança como Serviço (CaaS)

A terceirização de serviços de segurança digital tornou-se uma tendência forte, permitindo que empresas, especialmente as de pequeno e médio porte, acessem soluções avançadas sem precisar investir em infraestrutura interna.

CaaS oferece monitoramento contínuo, resposta a incidentes e atualização constante das defesas, democratizando o acesso à proteção de ponta.

Segurança Multi-Cloud e Compliance

No contexto da segurança multi-cloud e compliance, a adoção de ambientes com múltiplas nuvens traz desafios significativos de visibilidade e controle sobre os dados corporativos.

Para mitigar riscos e garantir a proteção das informações, é fundamental implementar políticas robustas de governança, monitoramento contínuo e conformidade regulatória em todas as plataformas utilizadas.

Para mitigar riscos e garantir a proteção das informações, é fundamental implementar políticas robustas de governança, monitoramento contínuo e conformidade regulatória em todas as plataformas utilizadas.

Nesse cenário, a conformidade com legislações e normas internacionais torna-se indispensável.

A LGPD (Lei Geral de Proteção de Dados) estabelece diretrizes para o tratamento de dados pessoais no Brasil, exigindo transparência, consentimento e medidas de segurança para proteger a privacidade dos titulares.

Já a ISO 27001 é uma norma internacional que orienta a criação de um Sistema de Gestão de Segurança da Informação, focando nos princípios de confidencialidade, integridade e disponibilidade, além de exigir análise e mitigação de riscos de forma sistemática.

O GDPR, por sua vez, é o regulamento europeu que reforça a proteção de dados pessoais, impondo regras rigorosas sobre coleta, uso, armazenamento e transferência de informações, com foco em transparência, minimização de dados e responsabilidade das organizações.

Autenticação Multifatorial e Biometria

A MFA combina dois ou mais fatores distintos de autenticação, algo que o usuário sabe (senha), algo que possui (token, smartphone) e algo que é (biometria), criando barreiras que tornam as tentativas de acesso não autorizado substancialmente mais difíceis de serem bem-sucedidas.

A simples inserção de uma senha deixa de ser suficiente para acessar dados críticos, reduzindo drasticamente os vetores de ataque mais comuns.

A biometria, por sua vez, agrega uma camada de segurança baseada em características físicas únicas e intransferíveis, como impressão digital, reconhecimento facial ou de íris.

A biometria, por sua vez, agrega uma camada de segurança baseada em características físicas únicas e intransferíveis, como impressão digital, reconhecimento facial ou de íris.

Esse recurso tem sido amplamente utilizado em dispositivos móveis e sistemas corporativos para garantir acesso rápido e seguro, com uma experiência de usuário fluida e integrada.

A adoção combinada de MFA e biometria tem se mostrado eficaz especialmente em ambientes de alta criticidade, como centros de operações de redes (NOC), acesso a sistemas bancários, ambientes cloud com dados sensíveis e plataformas de gestão empresarial (ERP).

Além de melhorar a segurança, essas práticas favorecem a conformidade com normas como a LGPD, ISO 27001 e GDPR, que exigem proteção efetiva dos dados pessoais e corporativos.

Por fim, vale ressaltar que a eficácia da MFA e da biometria depende de uma implementação bem planejada, com critérios claros de ativação, suporte técnico contínuo e análise de riscos que considere o equilíbrio entre usabilidade e robustez.

Integradas ao plano de segurança da informação, essas tecnologias não apenas mitigam riscos, mas aumentam a confiabilidade do ecossistema digital empresarial.

Cultura de Segurança e Treinamento Contínuo

A criação de uma cultura de segurança sólida é um dos pilares mais importantes e ao mesmo tempo, frequentemente negligenciados, na estratégia de cibersegurança de uma organização.

Tecnologias avançadas, por mais eficientes que sejam, tornam-se vulneráveis quando os colaboradores não estão preparados para reconhecer e reagir a ameaças.

Treinamentos periódicos são essenciais para conscientizar os usuários sobre riscos como phishing, engenharia social, uso indevido de dispositivos, senhas fracas e acessos indevidos.

Treinamentos periódicos são essenciais para conscientizar os usuários sobre riscos como phishing, engenharia social, uso indevido de dispositivos, senhas fracas e acessos indevidos.

O conteúdo desses treinamentos deve ser adaptado à realidade de cada departamento, apresentando casos práticos, simulações realistas e linguagem acessível para garantir a assimilação do conhecimento.

Simulações de ataques, como campanhas de phishing controladas, ajudam a medir a vulnerabilidade da equipe e a promover o aprendizado por meio da prática.

Além disso, permitem que a organização avalie a maturidade de sua força de trabalho diante de incidentes e corrija falhas de comportamento antes que elas resultem em prejuízos reais.

Uma comunicação clara e eficiente entre a equipe de TI e os demais setores também é fundamental.

As políticas de segurança devem ser amplamente divulgadas, constantemente revisadas e facilmente compreensíveis.

Canais formais devem estar disponíveis para que colaboradores relatem comportamentos suspeitos ou solicitem orientação de forma ágil e segura.

Investir na cultura de segurança é, portanto, uma decisão estratégica.

Ela fortalece o elo humano dentro da arquitetura de defesa corporativa, reduz a probabilidade de falhas internas e reforça a resiliência da organização diante de um cenário onde o fator humano segue sendo a principal porta de entrada para ataques cibernéticos.

“A segurança é um processo, não um produto.”

Bruce Schneier

Práticas Essenciais para Proteger Dados Empresariais

Mapeamento e Classificação de Ativos

Identificar os dados mais valiosos e entender onde estão armazenados é o primeiro passo para protegê-los.

O mapeamento de ativos permite direcionar recursos para áreas realmente críticas, tornando a defesa mais eficaz.

Análise de Vulnerabilidades e Simulações

Realizar análises periódicas de vulnerabilidades e simulações de ataques ajuda a antecipar ameaças e fortalecer pontos fracos.

Ferramentas automatizadas e serviços especializados tornam esse processo mais acessível e preciso.

Criptografia e Backup

A criptografia de dados em trânsito e em repouso garante que, mesmo em caso de interceptação, as informações permaneçam inacessíveis para terceiros.

Backups regulares, armazenados em ambientes seguros, asseguram a continuidade dos negócios diante de incidentes graves.

Políticas Claras e Comunicação Eficiente

Definir regras objetivas para o uso de dispositivos, senhas, internet e instalação de softwares, além de manter um canal de comunicação ágil com a equipe de TI, facilita a resposta a incidentes e reduz o tempo de exposição a ameaças.

Dados Relevantes sobre a Cibersegurança em 2025

| Indicador | Crescimento Percentual (%) |

| Ataques Cibernéticos Globais | 44% |

| Infostealers | 58% |

| Registros Comprometidos | 42% |

Conclusão

Proteger dados tornou-se um desafio dinâmico e contínuo, exigindo atualização constante e uma postura proativa diante das ameaças digitais.

O cenário de 2025 mostra que a combinação de tecnologia de ponta, políticas bem definidas, cultura de segurança e treinamento é indispensável para blindar as informações corporativas.

O cenário de 2025 mostra que a combinação de tecnologia de ponta, políticas bem definidas, cultura de segurança e treinamento é indispensável para blindar as informações corporativas.

A adoção de soluções como inteligência artificial, autenticação multifatorial, arquitetura Zero Trust e cibersegurança como serviço fortalece as defesas e permite que empresas de todos os portes enfrentem os riscos com confiança.

Investir na proteção digital não é apenas uma medida preventiva, mas uma estratégia essencial para garantir a sustentabilidade e o crescimento dos negócios em um mundo cada vez mais conectado.

Afinal, proteger dados empresariais é proteger o futuro da organização.